An ninh mạng tuần qua: Mã độc tống tiền mới xuất hiện tại Việt Nam

26/01/2015 0

Khi thâm nhập được vào máy tính của nạn nhân, mã độc quét toàn bộ ổ đĩa của máy tính và mã hoá các file bằng mã hoá khoá công khai (public key cryptography). Hầu hết các tệp tin quan trọng trên máy tính với định dạng .doc, pdf, xls, jpg, zip...

Khi thâm nhập được vào máy tính của nạn nhân, mã độc quét toàn bộ ổ đĩa của máy tính và mã hoá các file bằng mã hoá khoá công khai (public key cryptography). Hầu hết các tệp tin quan trọng trên máy tính với định dạng .doc, pdf, xls, jpg, zip...

1. Google tiết lộ lỗ hổng Zero-day thứ 3 trên Windows

Google tiếp tục lờ đi lời kêu gọi của Microsoft về việc linh hoạt trong thời hạn công bố lỗ hổng trên Windows bằng việc đưa ra chi tiết một lỗ hổng khác trên sản phẩm này, cách “ngày thứ 3 bản vá” tháng tới của Microsoft 25 ngày.

Lỗ hổng trên Windows 7 và Windows 8.1 mới được Google công bố có thể cho phép tin tặc qua mặt tính năng an ninh bằng việc lợi dụng ứng dụng mã hóa bộ nhớ và trao đổi dữ liệu giữa các tiến trình trong cùng phiên đăng nhập.

Các chuyên gia Project Zero của Google cho biết: “Lỗ hổng do CNG.sys không kiểm tra impersonation level của token khi bắt ID phiên đăng nhập dẫn đến một người dùng thông thường cũng có thể đạt Identification level (mức Định danh) và giải mã hoặc mã hóa dữ liệu trong phiên đăng nhập. Nguy cơ tấn công xảy ra khi tồn tại một dịch vụ chứa lỗ hổng hoặc dịch vụ lưu trữ dữ liệu mã hóa trong phần bộ nhớ chia sẻ đọc được”.

• Chi tiết tại http://www.pcworld.com/article/2871612/google-publishes-third-windows-0day-vulnerability-in-a-month.html.

2. Hơn 1.800 thông tin tài khoản game Minecraft bị “public” trên mạng

Theo thông tin từ một trang báo IT của Đức, thông tin tài khoản của hơn 1.800 người chơi game đình đám Minecraft vừa bị đưa lên mạng dưới dạng clear text trên trang Pastebin. Hầu hết các thông tin tài khoản bị công bố là của game thủ Đức.

Trong bài viết, trang báo cho biết đã kiểm tra một số tài khoản đăng nhập trong số đó và thấy vẫn hoạt động. Đến thời điểm này, chưa có bên nào nhận trách nhiệm về vụ việc cũng như chưa rõ các dữ liệu này bị lấy cắp khi nào. Việc lộ lọt gây ra nguy cơ mất tài khoản với người dùng sử dụng cùng thông tin đăng nhập của Minecraft với các dịch vụ khác như Gmail, mạng xã hội, thanh toán trực tuyến...

Đây là lần thứ 2 trong vài năm trở lại đây, thông tin tài khoản của người chơi Minecraft bị đưa lên mạng. Vào năm 2012, danh sách với 1.295 username và password của người chơi hãng game này cũng bị đưa lên mạng ở dạng clear text.

• Chi tiết tại http://congnghe.vn/muc/bao-mat/tin/hon-1-800-thong-tin-tai-khoan-game-minecraft-bi-trung-tren-mang-1798295.

3. Bộ cài chơi game của Garena khu vực châu Á có mã độc

Tại hội nghị về an ninh - HITCON tổ chức tại Đài Loan mới đây đã công bố về việc phát hiện một cuộc tấn công liên quan tới những trò chơi trực tuyến đình đám. Các trò chơi đã bị tấn công, xâm phạm bao gồm các trò chơi trực tuyến đang nổi là League of Legends (LoL) và Path of Exile (PoE). Các biến thể của Trojan truy cập từ xa PlugX đã được tìm thấy trong phiên bản chính thức của trò chơi và tập trung nhiều ở một số quốc gia châu Á.

Các máy tính khi bị nhiễm độc sẽ tự động kích hoạt tải về phần cài đặt hoặc cập nhật thêm và được ngụy trang như nội dung bổ sung từ hãng phát triển. Launcher bị nhiễm virus sau đó sẽ bổ sung, ghi đè các file nguy hiểm trong máy tính của người chơi, ẩn dưới các tệp thông tin "sạch" cùng phần mềm độc hại PlugX. Cuối cùng, các nạn nhân sẽ chỉ nhìn thấy 2 tập tin độc hại là NtUserEx.dll và NtUserEx

• Chi tiết tại http://gamethu.vnexpress.net/gt/diem-tin/2015/01/42614-bo-cai-choi-game-cua-garena-khu-vuc-chau-a-co-ma-doc/.

4. Phát hiện 2 lỗ hổng nghiêm trọng trên thư viện nguồn của VLC

Một hacker Thổ Nhĩ Kỳ vừa tiết lộ 2 lỗ hổng zero-day trên thư viện code được trình xem phim, nghe nhạc phổ biến VLC Media Player và một số chương trình khác sử dụng. Chuyên gia nghiên cứu Veysel Hatas cho biết: “2 lỗ hổng đều ở mức nghiêm trọng bao gồm, lỗ hổng chặn thực thi dữ liệu (CVE-2014-9597) và truy cập viết (CVE-2014-9598) có thể cho phép tin tặc thực thi đoạn mã tùy ý”.

Các lỗ hổng được phát hiện tồn tại trong libavcodec, một bộ phận lõi của video player. Ngoài VLC, thư viện code này cũng được MPlayer và các phần mềm mã nguồn mở khác sử dụng. Hãng phát triển VLC - Videolan Software nhận được thông báo về các lỗ hổng này vào ngày lễ tặng quà và không đưa ra bản vá cho phiên bản 2.1.5.

Phiên bản 2.2.0-rc2 đã được các chuyên gia kiểm thử và thấy không tồn tại lỗ hổng. Ghi nhận của Videolan Software cho thấy hàng triệu lượt tải về các phiên bản của phần mềm VLC cho hệ điều hành Windows và Mac.

• Chi tiết tại http://news.softpedia.com/news/Two-Zero-Days-Found-in-the-Codec-Library-Used-by-VLC-2-1-5-470547.shtml.

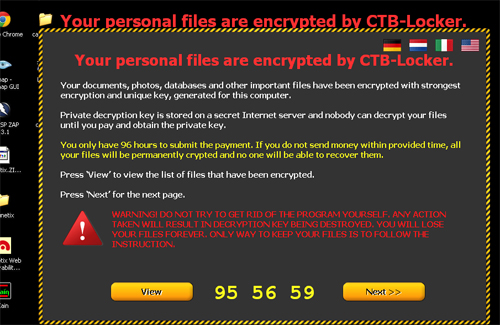

5. Mã độc mới chuyên tống tiền xuất hiện tại Việt Nam

Sau khi lây nhiễm, phần mềm CTBLocker sẽ quét ổ đĩa máy tính và mã hóa các file để người sử dụng không thể mở được nữa. Ông Nguyễn Minh Đức, chuyên gia bảo mật thuộc Ban Công nghệ FPT, cho biết từ trưa ngày 21/1, ông nhận được lời đề nghị trợ giúp về việc hệ thống mạng máy tính của một số cơ quan, trong đó có cả ngân hàng lớn tại Việt Nam, bị nhiễm một loại mã độc mới.

Khi thâm nhập được vào máy tính của nạn nhân, mã độc quét toàn bộ ổ đĩa của máy tính và mã hoá các file bằng mã hoá khoá công khai (public key cryptography). Hầu hết các tệp tin quan trọng trên máy tính với định dạng .doc, pdf, xls, jpg, zip... sẽ không thể mở được. Để giải mã bắt buộc phải có khoá bí mật (private key) mà chỉ có kẻ phát tán mới có và nạn nhân sẽ nhận được thông báo trên desktop đòi tiền chuộc nếu muốn giải mã file.

• Chi tiết tại http://sohoa.vnexpress.net/tin-tuc/doi-song-so/bao-mat/ma-doc-moi-chuyen-tong-tien-xuat-hien-tai-viet-nam-3137810.html.

6. Hacker tiếp tục khai thác lỗ hổng zero-day trong Flash Player

Giới tội phạm mạng đang sử dụng các website bị khống chế trước đó để khai thác một lỗ hổng bảo mật mới và hiện chưa được vá trong tiện ích Flash Player, theo Computerworld. Lỗ hổng bảo mật mới này được hacker khai thác thông qua một bộ kit tấn công mang tên Angler, nhà phân tích bảo mật độc lập có bí danh trực tuyến là Kafeine khẳng định.

Computerworld dẫn lời chuyên gia này cho biết, lỗ hổng zero-day được sử dụng trong Angler hoạt động tốt trên phiên bản Flash Player mới nhất trên Windows 7 với trình duyệt Internet Explorer 8, Windows 8 với Internet Explorer 10 và Windows XP với Internet Explorer phiên bản 6 đến phiên bản 9. Tạm thời tắt Flash Player là một ý tưởng tốt để có được sự an toàn, theo chuyên gia bảo mật Kafeine.

Trong email gửi đến Computerworld, nữ phát ngôn viên tại Adobe cho biết hãng này nhận thức được tầm quan trọng của vụ việc và đang tiến hành điều tra báo cáo mà chuyên gia Kafeine đưa ra.

• Chi tiết tại http://www.pcworld.com.vn/articles/cong-nghe/an-ninh-mang/2015/01/1237839/hacker-tiep-tuc-khai-thac-lo-hong-zero-day-trong-flash-player/.

QUÂN TẠ (tổng hợp)

Các bài viết khác