10 sự kiện an ninh thông tin nổi bật nửa đầu năm 2015

03/08/2015 0

Những con số dữ liệu bị đánh cắp lên đến hàng triệu thậm chí hàng tỷ cho thấy mức độ thiệt hại của các sự việc an ninh thông tin đã xảy ra trong nửa đầu năm 2015. Các hoạt động tấn công mạng đang ngày càng có tổ chức.

Những con số dữ liệu bị đánh cắp lên đến hàng triệu thậm chí hàng tỷ cho thấy mức độ thiệt hại của các sự việc an ninh thông tin đã xảy ra trong nửa đầu năm 2015. Các hoạt động tấn công mạng đang ngày càng có tổ chức.

10. 350.000 thông tin khách hàng Morgan Stanley bị đánh cắp

Ngân hàng lớn tại Mỹ - Morgan Stanley đã sa thải một nhân viên vì hành vi ăn cắp dữ liệu tài khoản của 350.000 khách hàng sử dụng dịch vụ quản lý tài sản tại đây. Một số thông tin trong số trên đã bị đăng tải lên mạng internet.

Ngân hàng này đã thông báo việc thi hành luật đối với người này, tuy nhiên chưa tìm thấy bằng chứng có khách hàng nào bị thiệt hại về tiền. Morgan Stanley cho biết đã điều tra ra thông tin tài khoản của khoảng 900 khách hàng bị đăng trên một website và nhanh chóng gỡ bỏ các dữ liệu đó.<Chi tiết>

9. Gần 69 triệu hồ sơ của công ty bảo hiểm Anthem bị tấn công

Anthem là một trong những công ty bảo hiểm nhân thọ lớn nhất tại Mỹ. Hệ thống công ty đã bị tấn công bởi tội phạm không gian mạng. Theo Joseph R.Swedish, Chủ tịch và CEO của Anthem, tin tặc đã chiếm đoạt được số liệu về tên, ngày tháng năm sinh, số chứng minh thư, địa chỉ, địa chỉ email và thông tin nhân viên của công ty. Chưa có bằng chứng cho thấy thẻ tin dụng và thông tin sức khỏe như kết quả kiểm tra, chuẩn đoán đã bị truy cập bởi tin tặc.

Công ty đã thực hiện vá lỗ hổng bảo mật khai thác bởi các hacker. Anthem phục vụ gần 69 triệu khách hàng thông qua các công ty con. Vụ tấn công này ảnh hưởng đến hầu hết các dòng sản phẩm của công ty.

Các nhà nghiên cứu an ninh mạng đã lần theo dấu vết của vụ tấn công vào hệ thống dữ liệu của công ty bảo hiểm Mỹ Anthem và phát hiện những bằng chứng cho thấy tin tặc Trung Quốc là chủ mưu của vụ việc và phân tích báo cáo tìm ra mã độc gián điệp được sử dụng là Derusbi.<Chi tiết>

8. Quản trị MongoDB vô tình để lộ 600 TB dữ liệu

MongoDB được sử dụng bởi các tổ chức như eBay, LinkedIn, SAP và Sourceforge. Nhà nghiên cứu an ninh mạng John Matherly thông báo quản trị hệ thống của MongoDB đã vô tình để lộ gần 600 TB dữ liệu vì chạy các phiên bản cũ và không được vá của phần mềm.

Chuyên gia này không lấy làm ngạc nhiên với kết quả tìm kiếm của Shodan, khi file cấu hình “mongodb.conf” được chia sẻ trên Github từ năm 2013 cho thấy MongoDB mặc định theo dõi localhost. Vấn đề này đã được cảnh báo từ đầu năm 2012 (SERVER-4216) nhưng các nhà phát triển MogoDB phải mất hơn 2 năm để xử lý.

Matherly cho hay các phiên bản cũ hơn 2.6 đều bị ảnh hưởng. Nghiêm trọng ở chỗ hầu hết người dùng Mongo đều đang sử dụng các phiên bản 2.4.9 và 2.4.10, tiếp đó là 2.6.7. Đây không phải là lần đầu tiên các nhà nghiên cứu báo cáo việc tìm kiếm cơ sở dữ liệu MongoDB phơi bày trên web.<Chi tiết>

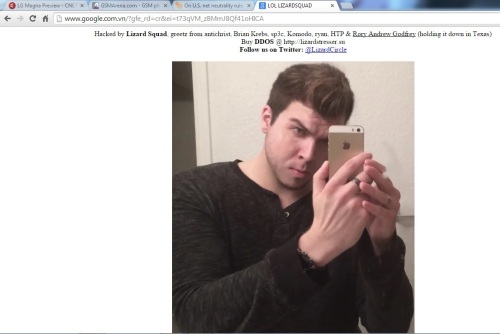

7. Google.com.vn đã bị hack bởi nhóm hacker Lizard Squad

Tên miền Google.com.vn đã bị tấn công trong một thời gian ngắn bởi các hacker Lizard Squad. Cuộc tấn công bắt đầu vào khoảng 12h chiều giờ Việt Nam ngày 23/2 và chuyển hướng người dùng đến một trang web bán các công cụ tấn công mạng.

Theo hãng bảo mật OpenDNS, các địa chỉ IP được sử dụng trong việc hack là một địa chỉ IPv6. Các máy chủ DNS của Google Việt Nam đã được thay đổi (ns1.google.com, ns2.google.com) sang địa chỉ CloudFlare (173.245.59.108, 173.245.58.166). Đến 2h30 chiều cùng ngày, các trang web Google Việt Nam đã được khôi phục.<Chi tiết>

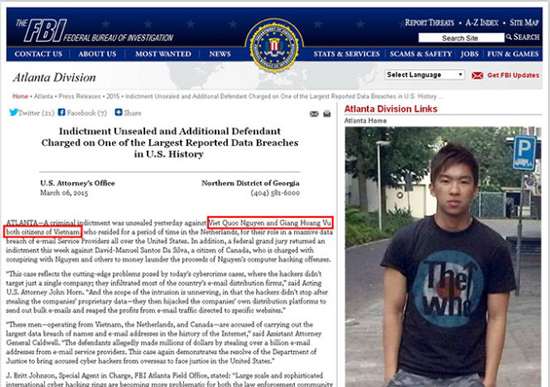

6. Ăn cắp thông tin chấn động lịch sử internet

Hai thanh niên Việt Nam Nguyễn Quốc Việt (28 tuổi) và Vũ Hoàng Giang (25 tuổi) cùng một người Canada đã khiến các công ty Mỹ đau đầu vì mất thông tin kinh doanh quan trọng. Hôm 6/3, Bộ Tư pháp Mỹ đã công bố lệnh truy tố hình sự với hai công dân Việt Nam liên quan đến vụ đánh cắp dữ liệu nhằm vào các công ty quảng cáo qua email trên toàn nước Mỹ cách đây nhiều năm.

Một tỷ địa chỉ email bị đánh cắp, hàng chục triệu nạn nhân bị nhận “thư rác”, 2 triệu USD tiền thu lợi bất chính và 5 năm điều tra là những con số nói lên mức độ nguy hiểm của vụ việc. Bộ Tư pháp Mỹ cho biết, FBI vẫn đang điều tra với sự hỗ trợ của Hà Lan, nơi Quốc Việt đặt máy chủ lưu trữ các dữ liệu đánh cắp được. FBI đã phối hợp với Cơ quan mật vụ Mỹ và Bộ Tư pháp Mỹ để đưa vụ việc ra ánh sáng.

Hoàng Giang cùng Da Silva đã bị bắt nhưng Quốc Việt vẫn đang nằm ngoài vòng luật pháp Mỹ.<Chi tiết>

5. AAFES xác nhận SIGA bị hack, thông tin mật của 98.000 quân nhân Mỹ tại châu Âu bị lộ

Tin tặc đã xâm nhập vào SIGA Telecom, một công ty viễn thông Đức và một nhà thầu Army and Air Force Exchange (AAFES) cung cấp điện thoại độc quyền. AAFES cho biết tên, địa chỉ, email và các thông tin kĩ thuật của 98.000 quân nhân Mỹ hoạt động tại châu Âu có thể đã bị xâm hại.

Xác nhận vụ việc bị tấn công và rò rỉ dữ liệu, người phát ngôn của AAFES cho biết dữ liệu rò rỉ không bao gồm thông tin tài chính của những quân nhân hay có bất kì bằng chứng nào về việc dữ liệu đó bị sử dụng trái phép.

Sau vụ rò rỉ dữ liệu, SIGA đã lập tức dừng hệ thống và bắt đầu điều tra, báo cho cơ quan chức năng Đức nhằm tìm kiếm kẻ phải chịu trách nhiệm cho vụ tấn công. Thêm vào đó, SIGA cũng thông báo cho khoảng 27.500 chủ tài khoản đang hoạt động có nguy cơ bị ảnh hưởng. AAFES đã chính thực gặp lãnh đạo SIGA để xem xét chi tiết vụ rò rỉ và đưa ra biện pháp khắc phục.<Chi tiết>

4. Stagefright, lỗ hổng bảo mật tệ nhất lịch sử Android

Các nhà nghiên cứu bảo mật của hãng Zimperium Mobile Security phát hiện ra một lỗ hổng nghiêm trọng trên Android. Có khoảng 950 triệu thiết bị Android bị dính lỗ hổng này. Tin tặc có thể lợi dụng lỗ hổng Stagefright để chiếm quyền kiểm soát thiết bị bằng một tin nhắn MMS. Theo các nhà nghiên cứu, các đoạn mã không an toàn trong thư viện Stagefright của Android có trên Android 2.2 Froyo là nguyên nhân gây ra lỗ hổng này.

Zimperium hứa sẽ công bố mọi chi tiết về Stagefright tại hội nghị bảo mật Black Hat USD diễn ra vào ngày 5/8 và hội nghị DEF CON 23 diễn ra vào ngày 7/8. Các nhà nghiên cứu cho biết, tới nay vẫn chưa xảy ra bất cứ vụ tấn công nào liên quan tới Stagefright.<Chi tiết>

3. 21,5 triệu người bị ảnh hưởng trong vụ rò rỉ dữ liệu nhân viên chính phủ Mỹ

Văn phòng Quản lý Nhân sự liên bang (OPM) đã hoàn thành vụ điều tra rò rỉ dữ liệu lớn vào tháng 6 vừa qua. Kết quả điều tra tồi tệ hơn rất nhiều so với ban đầu. OPM thông báo rằng, dữ liệu từ hồ sơ kiểm tra lí lịch của 21,5 triệu người bao gồm nhân viên hiện tại, cựu nhân viên và cả nhân viên trong tương lai cùng với các nhà thầu đã bị rò rỉ ra ngoài từ cơ sở dữ liệu của họ. Đây là vụ tấn công tồi tệ nhất trong lịch sử.<Chi tiết>

2. Tin tặc đánh cắp hơn 1 triệu dữ liệu cá nhân của công dân Nhật Bản

Xấp xỉ 1,25 triệu thông tin cá nhân người dân Nhật Bản đã bị xâm hại bởi tin tặc trong một vụ tấn công gần đây. Truyền thông Nhật Bản đã lên tiếng xác nhận tổ chức bị tấn công là hệ thống trợ cấp xã hội của Nhật. Theo báo Wall, tin tặc đã ăn cắp thông tin nhạy cảm gồm tên và mã số trợ cấp của hơn 31.000 người trong vụ tấn công cũng như những thông tin khác của 1,25 triệu người liên quan.

Tên, mã số trợ cấp, ngày sinh và địa chỉ của 50.000 người khác cũng bị rò rỉ, theo thông báo của Japan Pension Service. Vụ tấn công xảy ra vài ngày sau khi Mỹ tuyên bố sẽ mở rộng đấu tranh không gian mạng đến Nhật Bản nhằm giúp đồng minh của mình bảo vệ trước những mối nguy hại trực tuyến với mạng quân sự và cơ sở hạ tầng quan trọng.<Chi tiết>

1. Nhà mạng AT&T bị phạt 25 triệu USD vì để nhân viên ăn cắp thông tin khách hàng

AT&T - nhà mạng lớn nhì Mỹ bị cáo buộc để nhân viên ăn cắp thông tin cá nhân của hơn 280.000 khách hàng trên thế giới. Theo Ủy ban Viễn thông liên bang Mỹ (FCC), nhân viên tổng đài của AT&T tại Mexico, Colombia và Philippines đã truy cập tài khoản của gần 280.000 khách hàng, lấy thông tin về tên, tài khoản đăng ký tại nhà mạng và mã số an sinh xã hội. Sau đó, họ bán những thông tin này cho những kẻ sử dụng điện thoại bị đánh cắp.

Từ tháng 11/2013 đến tháng 4/2014, ít nhất 2 nhân viên tại tổng đài AT&T Mexico đã được trả tiền để truy cập hơn 68.000 tài khoản mà không được khách hàng cho phép, FCC cho biết. Những thông tin này sau đó đã được bán cho bên thứ 3, phục vụ hơn 290.000 yêu cầu mở khóa điện thoai. Bên cạnh đó, 210.000 tài khoản khác cũng đã bị truy cập bởi gần 40 nhân viên ở Colombia và Philippines. <Chi tiết>

ĐỖ THỤY (tổng hợp)

Các bài viết khác